La computación confidencial ha emergido como una de las tendencias más relevantes en el campo de la tecnología y la seguridad de datos. Esta tecnología busca revolucionar la manera en que las organizaciones gestionan y protegen la información sensible, proporcionando un nivel de seguridad sin precedentes para los datos en uso. A medida que las amenazas cibernéticas se vuelven cada vez más sofisticadas, la necesidad de proteger los datos en todas sus fases se vuelve crucial. Aquí, desglosamos qué es la computación confidencial, cómo funciona y qué implicaciones tiene para el futuro de la seguridad informática.

¿Qué es la Computación Confidencial?

La computación confidencial es una tecnología que permite procesar datos en un entorno cifrado, garantizando que los datos permanezcan privados incluso mientras están en uso. A diferencia de las técnicas tradicionales que solo cifran los datos en reposo (almacenados) o en tránsito (enviados), la computación confidencial protege los datos mientras se están procesando, abordando una de las áreas más vulnerables en la cadena de seguridad.

Esta tecnología utiliza enclaves de ejecución segura (trusted execution environments, TEE) para crear un entorno aislado dentro del procesador que protege los datos de accesos no autorizados. Los TEE permiten ejecutar procesos y operaciones sin que los datos sean visibles para el sistema operativo, aplicaciones o incluso el administrador del sistema.

¿Cómo Funciona la Computación Confidencial?

La computación confidencial se basa en la utilización de hardware especializado y técnicas criptográficas avanzadas. El proceso general se puede desglosar en los siguientes pasos:

- Cifrado de Datos: Los datos se cifran antes de ser enviados al enclave seguro. Esto asegura que la información esté protegida mientras está en tránsito.

- Ejecución en un Entorno Seguro: Una vez que los datos cifrados llegan al enclave, se descifran solo dentro de este entorno aislado. El enclave proporciona un espacio protegido dentro del procesador donde los datos pueden ser procesados sin riesgo de exposición.

- Procesamiento de Datos: Los datos se procesan dentro del enclave sin que ninguna otra parte del sistema tenga acceso a la información. Esto garantiza que incluso si el sistema operativo o el software que ejecuta el enclave se ve comprometido, los datos permanecen seguros.

- Cifrado de Salida: Tras el procesamiento, los datos se cifran nuevamente antes de ser enviados fuera del enclave, asegurando que la información permanezca protegida durante su almacenamiento o transmisión.

Beneficios de la Computación Confidencial

La adopción de la computación confidencial ofrece varios beneficios significativos:

- Protección de Datos Sensibles: La capacidad de procesar datos cifrados permite a las organizaciones manejar información altamente confidencial sin riesgo de exposición, incluso si el entorno de ejecución es comprometido.

- Cumplimiento Regulatorio: La computación confidencial ayuda a las organizaciones a cumplir con regulaciones de privacidad de datos, como el GDPR o la CCPA, al proporcionar una capa adicional de protección.

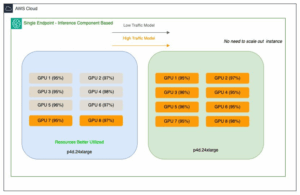

- Confianza en la Nube: Con la creciente adopción de servicios en la nube, la computación confidencial ofrece una solución para procesar datos en la nube sin comprometer la seguridad. Esto puede aumentar la confianza en los proveedores de servicios en la nube al demostrar que los datos están protegidos incluso en un entorno compartido.

- Innovación y Nuevos Casos de Uso: Permite la innovación en áreas como la colaboración entre organizaciones, la investigación de datos sensibles y la inteligencia artificial, donde el acceso a datos confidenciales puede ser necesario para realizar análisis avanzados sin exponer la información.

Desafíos y Consideraciones

A pesar de sus numerosos beneficios, la computación confidencial también enfrenta desafíos:

- Complejidad y Costos: Implementar y gestionar enclaves seguros puede ser complejo y costoso, especialmente para organizaciones que no cuentan con recursos especializados.

- Compatibilidad: La integración de la computación confidencial con sistemas existentes puede requerir actualizaciones y ajustes significativos.

- Rendimiento: Aunque el impacto en el rendimiento es cada vez menor, el cifrado y descifrado de datos en tiempo real puede introducir cierta sobrecarga en comparación con el procesamiento tradicional.

El Futuro de la Computación Confidencial

La computación confidencial está en constante evolución, con avances tecnológicos que prometen mejorar la eficiencia y reducir los costos asociados. Con el crecimiento continuo de la digitalización y el aumento de la preocupación por la privacidad de los datos, esta tecnología está configurada para desempeñar un papel clave en la seguridad de la información en el futuro.

Las principales empresas tecnológicas y proveedores de hardware están invirtiendo en el desarrollo de soluciones más robustas y accesibles para la computación confidencial, lo que sugiere que su adopción será cada vez más común en los próximos años.

En conclusión, la computación confidencial representa un avance significativo en la protección de datos en uso, ofreciendo una solución sólida para los desafíos de seguridad modernos. A medida que la tecnología continúa desarrollándose, su capacidad para garantizar la privacidad y seguridad de los datos en entornos cada vez más complejos será crucial para la confianza y la innovación en el mundo digital.